Ransomware

Todo el mundo tiene secretos -datos personales, contraseñas, documentos privados, etc.- y la gente gastará mucho dinero para mantener esta información en secreto o acceder a ella. El ransomware es sólo una de las formas en que los hackers obtienen acceso a la información personal, esperando que su propietario pague para recuperarla.

El ransomware es un software malicioso -malware para abreviar- que cifra archivos y documentos en un ordenador o en una red de ordenadores y servidores. Una vez cifrada la red de la víctima, el pirata sólo le permitirá recuperar el acceso a su red a cambio de un rescate o una suma de dinero.

El ataque hacker

Paso 1: Un hacker se infiltra en su ordenador. Las formas más comunes en que el ransomware entra en las redes informáticas son:

- Correo electrónico: los hackersengañan a los usuarios para que hagan clic en un enlace malicioso que les redirige a una página de inicio de sesión falsa o a un archivo adjunto de correo electrónico sospechoso que infectará el ordenador con malware.

- Software vulnerable: las personascon intenciones maliciosas pueden encontrar agujeros en cualquier software que no esté debidamente protegido. Para ello, sobrecargan el sistema con comandos hasta que se ve obligado a fallar y les da acceso sin ni siquiera tener que recoger las credenciales.

- Software pirata: se disfrazade aplicación o programa seguro, pero en realidad es un virus. Una vez descargado, infecta el dispositivo del usuario.

- Dispositivos extraíbles, como unidades USB: los hackers infectan un dispositivo con la esperanza de que la víctima lo conecte a un ordenador.

Paso 2: El hacker cifra todos los datos posibles. Básicamente, el malware entra en la infraestructura informática del ordenador, recopila todos los datos que puede, los mete en una habitación y cierra la puerta, metafóricamente hablando. El único que tiene la llave de esa puerta es el hacker. Gran oof.

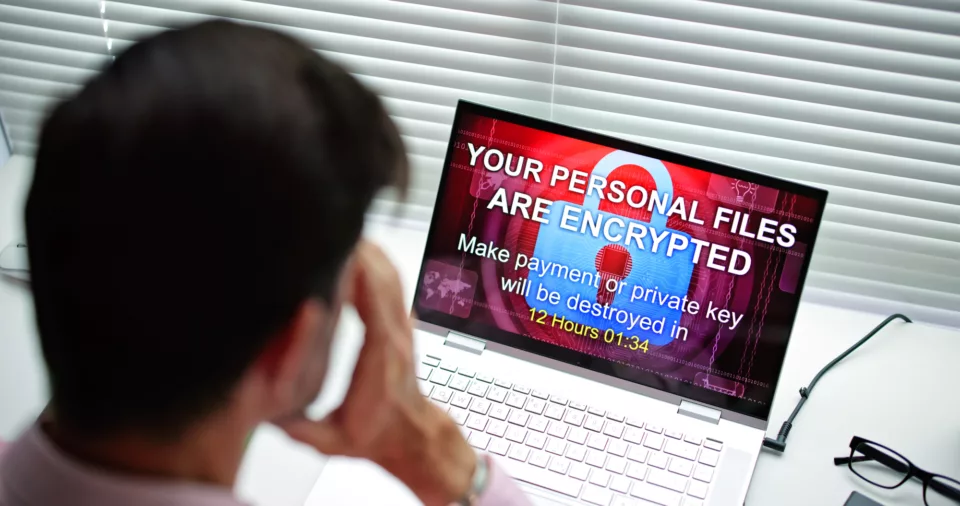

Paso 3: El hacker muestra un mensaje solicitando el pago de un rescate a cambio de tus datos. Los hackers quieren su dinero y tú quieres tus datos, pero los hackers son los únicos que pueden acceder a tus datos. Y por eso la mayoría del ransomware está diseñado para presentar a la víctima una pequeña nota que dice precisamente eso. Incluso pueden amenazar con hacer públicos tus datos si no pagas.

Aunque un ataque de este tipo es aterrador, hay formas de evitarlo y parar los pies a un hacker.

¿Cómo evitarlo?

No hagas clic en enlaces y archivos adjuntos extraños Realice una investigación minuciosa antes de emprender cualquier acción incluso en el correo electrónico menos "sospechoso".

Invierta en software de protección del correo electrónico y los terminales. Este software analiza los correos electrónicos y los archivos adjuntos en busca de archivos dañinos y también detecta las estafas de phishing antes de que seas víctima de ellas.

Haga una copia de seguridad de sus datos. Crear una copia de seguridad de tus datos significa que tienes una copia de ellos en algún lugar seguro, como un disco duro externo o la nube. Esta medida preventiva es el último recurso para recuperar tus datos si están pidiendo un rescate. El usuario no tendrá que pagar al hacker, así que esas serpientes pueden contar sus pérdidas. Sin embargo, si el hacker ha tomado tus datos y los ha descargado en otro dispositivo, aún es posible que los haga públicos.

Dos formas eficaces de hacer copias de seguridad de los datos:

- Discos duros externos:viven fuera del ordenador y pueden conectarse a otros dispositivos.

- Almacenamiento en la nube: permite guardar archivos y datos fuera del ordenador y acceder a ellos a través de otros dispositivos.

Utilizar cualquiera de estas opciones de almacenamiento te permite borrar tu ordenador por completo sin preocuparte de perder nada importante.

¿Qué hacer si te ocurre a ti?

- Identificar: Intenta determinar de dónde procede el ataque y a qué tipo de malware te enfrentas.

- Aísla: Separa el dispositivo infectado del resto de dispositivos eliminando cualquier dispositivo emparejado de la configuración Bluetooth o incluso desconectando físicamente cualquier otro dispositivo conectado al ordenador.

- Denuncia: Denuncia el ataque al FBI a través del Centro de Denuncias de Delitos en Internet.

- Restaurar los datos: Este paso depende en gran medida de lo que hayas hecho para asegurar tus datos. Sin embargo, pagar el rescate suele resultar ineficaz o una invitación a más ransomware. Puedes intentar eliminar el malware de tu dispositivo llevándolo a un profesional y restaurando partes de tu disco duro o puedes borrarlo todo por completo.

- Evita nuevos ataques: Sé consciente de lo que haces en Internet, sigue las diferentes sugerencias mencionadas en este artículo y ¡mantente a salvo!

Descargo de responsabilidadSi bien esperamos que este contenido le resulte útil, sólo pretende servir como punto de partida. El siguiente paso es hablar con un profesional cualificado y autorizado que pueda ofrecerle asesoramiento adaptado a sus circunstancias particulares. Nada de lo contenido en este artículo, ni en ninguno de los recursos asociados, debe interpretarse como asesoramiento financiero o jurídico. Además, aunque hemos hecho esfuerzos de buena fe para asegurar que la información presentada era correcta en la fecha en que se preparó el contenido, no podemos garantizar que siga siendo exacta en la actualidad.

Ni Banzai ni sus socios patrocinadores garantizan la exactitud, aplicabilidad, integridad o idoneidad para un fin determinado de la información aquí contenida. Banzai y sus socios patrocinadores renuncian expresamente a cualquier responsabilidad derivada del uso o mal uso de estos materiales y, al visitar este sitio, usted acepta liberar a Banzai y a sus socios patrocinadores de cualquier responsabilidad de este tipo. No confíe en la información proporcionada en este contenido a la hora de tomar decisiones sobre asuntos financieros o legales sin consultar primero con un profesional cualificado y autorizado.

By accessing the noted link you will be leaving Washington Trust's website and entering a website hosted by another party. Washington Trust is not responsible for, nor do we control, endorse or guarantee the content of any external sites. Please be advised that you will no longer be subject to, or under the protection of, the privacy and security policies of Washington Trust's website. We encourage you to read and evaluate the privacy and security policies of the site you are entering, which may be different than those of Washington Trust.

Contactar con un asesor de confianza

Para obtener más información o para hablar con uno de nuestros asesores de confianza sobre sus necesidades financieras específicas, póngase en contacto con nosotros en el 800-465-2265 o envíe un formulario en línea.